Kyberrikollisuus eroaa perinteisestä rikollisuudesta monin tavoin. Kun joku murtautuu kotiin, lukot voi vaihtaa ja hyökkäys on ohi. Kybermaailmassa hyökkääjä voi jäädä järjestelmään näkymättömäksi ja pysyä siellä kuukausia ilman, että kukaan huomaa. Tämä artikkeli kertoo tosielämän tapauksesta, joka havainnollistaa, miksi pelkkä salasanojen vaihto ei riitä ja miten kyberhyökkäykset todellisuudessa etenevät. Julkaisuun on asianomaisten lupa, mutta asianomaisten yksityisyyden suojelemiseksi kaikki tarkat päivämäärät ja nimet on jätetty pois.

Case: Perheen tietomurto johti kiristykseen

Syyskuussa 2024 suomalaisen perheen pojan tietokoneelle murtauduttiin. Lokakuun alkupuolella perhe sai kiristysviestin, jossa vaadittiin lunnaita. Viestin mukana oli video pojan koneelta sekä lista käyttäjätunnuksista ja salasanoista. Samassa viestissä oli myös ilmoitettu, että pääsivät kaikkiin perheen tietokoneisiin jo kuukautta aikaisemmin tiettynä päivänä.

Samanaikaisesti tapahtui seuraavaa:

- Hyökkääjä yritti rekisteröidä uuden verkkotunnuksen perheen nimissä.

- Perheen äidin nimistä lähetettiin roskaposteja.

Perhe ei lunnaita maksanut, ovat ottaneet Kyberturvallisuuskeskukseen yhteyttä ja sieltä saadun ohjeistuksen mukaan vaihtaneet kaikki salasanansa ja sitä myötä loppunut roskapostien lähetykset. Perhe myös ilmoitti tapahtuneesta sosiaalisessa mediassa.

Vaikutti siltä, että hyökkäys oli ohi, perinteisen rikollisuuden tavoin, kun ei näy enää toimintaa ja lukot vaihdettu niin rikos on ohi. Kyberrikollisuus etenee kuitenkin eri tavalla.

Tietomurron tutkimus

Pääsin tutkimaan domainin palvelinympäristön viisi kuukatta näiden tapahtumien jälkeen, siten kaikkia tietoja ei välttämättä ollut enää saatavilla ja rikolliset ovat voineet yrittää peittää jäljet. Tutkittuani lokit havaitsin yrityksen asentaa haittaohjelma verkkosivustolle. Tämä tiedosto oli yritetty asentaa takaoven kautta, joka on PHP-koodi, joka mahdollisti palvelimen etähallinnan. Sivuston lokit eivät ulotu kovin pitkälle, mutta liikennepiikit tutkittuani havaitsin seuraavat poikkeamat, johon ei löytynyt syytä:

📌 Tammikuussa epätavallisen suuri tiedostojen siirto

Tammikuussa oli 6-, 7-kertainen FTP-liikennepiikki normaaliin verrattuna. FTP (File Transfer Protocol) on tiedostojen siirtoprotokolla, jota käytetään esim. WordPress-sivuston tiedostojen (teemat, lisäosat, kuvat) siirtämiseen palvelimelle. Käytänössä tällainen FTP-liikennepiikki syntyy, kun joku lataa palvelimelle tai palvelimelta paljon tiedostoja. Voisi siis olettaa, että rikolliset olisivat voineet päästä järjestelmään jo tuolloin eikä syyskuussa.

📌 Syyskuussa selvä muutos sähköpostien käytössä

Syyskuussa oli nähtävissä selkeä IMAP-liikennepiikki. IMAP (Internet Message Access Protocol) on sähköpostien lukemiseen ja synkronointiin käytettävä protokolla. IMAP-liikenne syntyy, kun sähköpostiohjelma (esim Outlook) hakee viestejä, liitteitä ja kansiorakennetta palvelimelta.

Kun IMAP-liikenne kasvaa selvästi normaalista, se tarkoittaa käytännössä, että joku tai jokin laite on ladannut poikkeuksellisen paljon sähköpostidataa.

📌 Syksyllä poikkeuksellinen sähköpostiliikenne (SMTP) – viitteitä roskapostituksesta

Lokakuussa näkyi selvä SMTP-liikennepiikki. SMTP (Simple Mail Transfer Protocol) on protokolla, jota käytetään sähköpostien lähettämiseen. Käytännössä SMTP-liikenne kasvaa, kun palvelimelta lähetetään paljon viestejä lyhyessä ajassa.

Tässä tapauksessa piikki oli merkittävä: syyskuussa SMTP-liikenne nousi jo selvästi normaalia korkeammaksi (noin 5-kertaiseksi), mutta lokakuussa piikki oli vielä suurempi, noin 7–8-kertainen normaaleihin kuukausiin verrattuna. Tämä on tyypillinen ilmiö silloin, kun sähköpostitiliä tai palvelinta käytetään massalähetyksiin, kuten roskapostiin.

Palvelimelle jäi myös listaus sähköpostiosoitteista, joihin viestejä oli lähetetty. Osoitteista ei löytynyt suomalaisia eikä asiakkaisiin tai muuten asiaan liittyviin henkilöihin viittaavia vastaanottajia. (Jos olisi löytynyt, heille olisi ilmoitettu vielä erikseen, jotta he olisivat voineet varautua mahdollisiin jatkohuijauksiin.)

📌 Virheloki paljasti takaoven

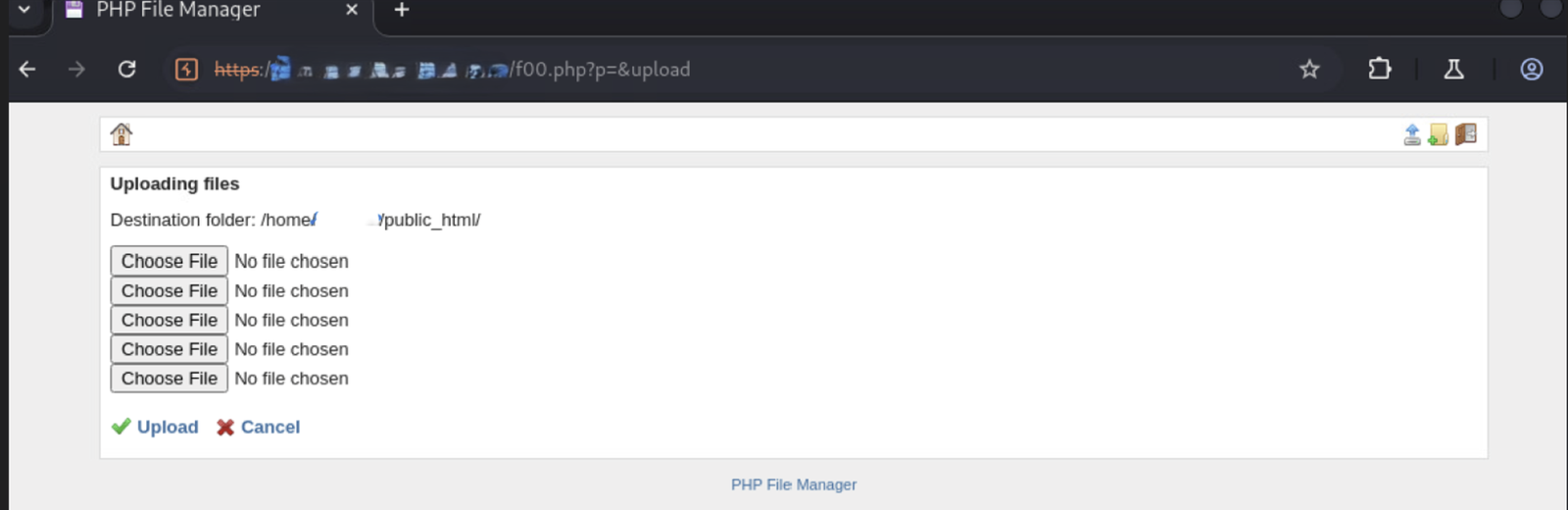

Takaoven (f00.php) kautta yritettiin ladata haittaohjelma

Virhelokeista näkyi myös, että palvelimella oli olemassa geneerisesti nimetty tiedosto f00.php, jota käytettiin takaovena. Tämän kautta yritettiin ladata ZIP-tiedosto polun:

/f00.php?p=…&upload

kautta, mutta lataus epäonnistui, koska palvelin tunnisti tiedoston haitalliseksi ja esti sen.

Lisäksi yritettiin ohjata tiedoston asennus .well-known/acme-challenge/ -hakemistoon. Tämä hakemisto liittyy täysin normaaliin HTTPS-sertifikaattien toimintaan: sitä käytetään esimerkiksi Let’s Encrypt / AutoSSL -varmennuksissa, kun domainin hallinta todistetaan. Well-known kansiota käytetään puolestaan moniin teknisiin tarkoituksiin (ei vain sertifikaatteihin).

Tässä kohtaa tärkeä huomioida:

- .well-known ei ole itsessään hälyttävä – se on normaali osa monia sivustoja.

- Mutta juuri siksi sitä käytetään myös väärin: se on valmiiksi olemassa, “tekninen” ja usein sellainen, jota ylläpitäjä ei tule rutiinilla tarkistaneeksi.

Hyökkääjälle se on hyvä piilopaikka, koska:

- hakemisto ei herätä huomiota ja on monella sivulla jo valmiiksi olemassa

- ylläpitäjä ei välttämättä koskaan tarkista koko .well-known kansiota, koska oletetaan, että se “kuuluu asiaan”

- ja sinne kirjoittamista voi kokeilla huomaamattomasti.

📌 Takaovi vaikutti “valmiilta työkalulta” . Koodi löytyi lähes identtisenä GitHubista

Kun tutkin f00.php-tiedostoa tarkemmin, huomasin mielenkiintoisen yksityiskohdan: sen koodi oli käytännössä identtinen eräässä GitHub-repositoriossa julkaistun koodin kanssa. GitHub on verkkopalvelu, jossa ihmiset ja yritykset tallentavat ja jakavat ohjelmakoodia “kansioina” eli repoina. Kyseinen repo on luotu noin 12 vuotta sitten, ja sitä on forkattu (eli kopioitu omalle tilille) satoja kertoja (334). Tämä viittaa siihen, että tiedosto ei ole räätälöity hyökkäys vain tätä yhtä sivustoa varten, vaan ennemminkin valmis tiedostonhallintakoodi/webshell, joka on kopioitu tai forkattu ja tuotu palvelimelle sellaisenaan.

Käytännössä tiedosto toimii selaimen kautta käytettävänä tiedostonhallintana:

- sillä voi selata palvelimen hakemistoja

- ladata tiedostoja palvelimelle ja ladata niitä palvelimelta pois

- poistaa tiedostoja

- julkaista mitä tahansa sivustolle, lisätä sivustolle sivuja tai poistaa niitä. Siten se antaa mahdollisuudet muokata sivun sisältöä ja ohjata kävijöitä uudelleen toisille sivustoille, tai käyttää sivustoa huijaussivustona. Onneksi tästä viitteitä ei ole löytynyt.

Tällaista työkalua käytetään hyökkäyksissä siksi, että sen avulla voidaan edetä nopeasti riittää, että tiedosto on saatu palvelimelle ja siihen pääsee URL:n kautta käsiksi. Sen jälkeen hyökkääjä voi käytännössä kirjaimellisesti käydä sivulla ja hallita tiedostoja selaimessa.

Koska salasana oli kovakoodattu (eli kirjoitettu suoraan tiedoston lähdekoodiin) eikä sitä vaihdettu tai hallittu käyttäjäkohtaisesti, kuka tahansa salasanan tietänyt pystyi käymällä https://kyseinendomain.fi/f00.php ja kirjautumaan takaoveen ja sai samat oikeudet kuin hyökkääjä.

Valitettavasti lokitietoja ei enää ollut saatavilla siinä vaiheessa kun pääsin tutkimaan tapahtumia. Lokit eivät säilyneet riittävän pitkältä ajalta. Takaoven löytymisen jälkeen sovimme koko ympäristön täyden poistamisen ja uudelleenasennuksen alusta asti.

Kun takaovi löytyy, tämä on käytännössä ainoa luotettava tapa varmistaa ympäristön turvallisuus. Pelkkä salasanojen vaihto ei riitä, koska ei voida varmuudella tietää, onko jonnekin piilotettu koodinpätkä tai ajastettu toiminto odottamaan.

Tämä tapaus muistuttaa siitä, miksi sivustojen tietoturva on tärkeää ja miksi kyberrikollisuus poikkeaa “perinteisestä” rikollisuudesta: tavoitteena ei ole vain käydä kerran sisällä, vaan usein varmistaa pysyvä pääsy ja palata myöhemmin, vaikka osa ovista suljettaisiin.

Seuraavassa julkaisussa avaan, miten kyberhyökkäykset tyypillisesti etenevät ja miten oletettavasti myös tässä tapauksessa toimittiin.

Jäin myös miettimään, voisiko taustalla olla jokin haavoittuvuus, sellainen aavistus, jota oli vaikea perustella vielä siinä vaiheessa. Aloin siksi kaivaa asiaa syvemmältä, ja tutkimukset johtivat lopulta suuren palveluntarjoajan kriittiseen haavoittuvuuteen, josta kerron tarkemmin seuraavissa artikkeleissa. Pysy siis kuulolla!